青岛做网站企业排名廊坊网站建设

有时候你可能想从一台电脑上粘贴文本到另一台电脑上,或者是你想要分享一张图片或者是一些文件,某些设备上登陆qq和微信有不太方便,那么就可以使用MicroBin,它不但可以实现跨设备复制粘贴的功能,还支持文件上传等功能

安装

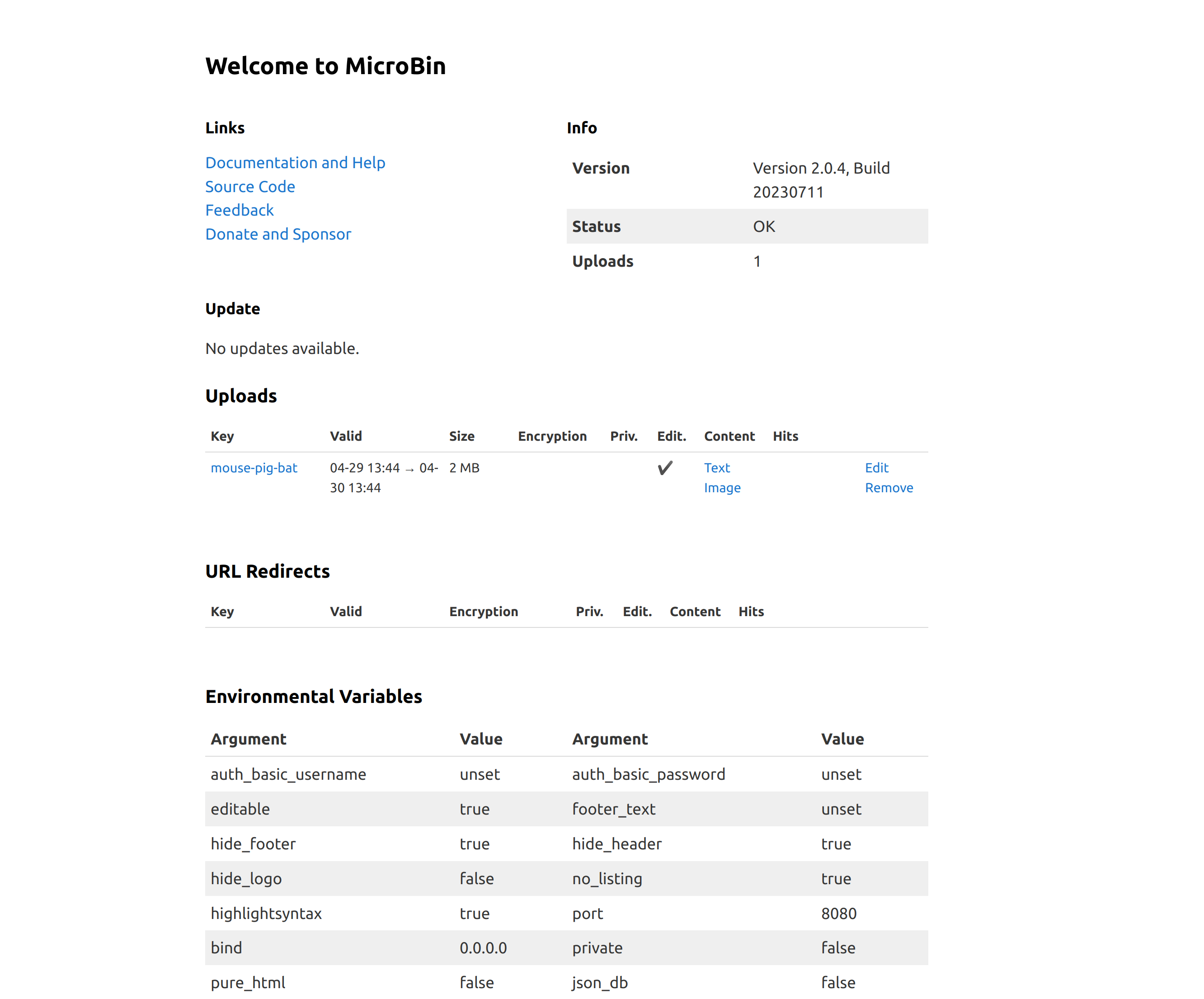

docker run -d \--restart always \--name microbin \-p 7800:8080 \-v $(pwd)/data:/app/microbin_data \-e MICROBIN_ADMIN_USERNAME=admin \-e MICROBIN_ADMIN_PASSWORD=admin \-e TZ=Asia/Shanghai \-e MICROBIN_ENABLE_BURN_AFTER=true \-e MICROBIN_HIGHLIGHTSYNTAX=true \-e MICROBIN_EDITABLE=true \-e MICROBIN_PRIVATE=false \-e MICROBIN_HIDE_FOOTER=true \-e MICROBIN_HELP=true \-e MICROBIN_HIDE_HEADER=true \-e MICROBIN_NO_ETERNAL_PASTA=true \-e MICROBIN_NO_FILE_UPLOAD=false \-e MICROBIN_NO_LISTING=true \-e MICROBIN_TITLE='复制粘贴' \-e MICROBIN_PUBLIC_PATH='修改为MicroBin的访问地址(也可以不配置)' \-e MICROBIN_QR=true \danielszabo99/microbin:latest

PS 如果不使用二维码分享的功能MICROBIN_QR和MICROBIN_PUBLIC_PATH参数可以不配置

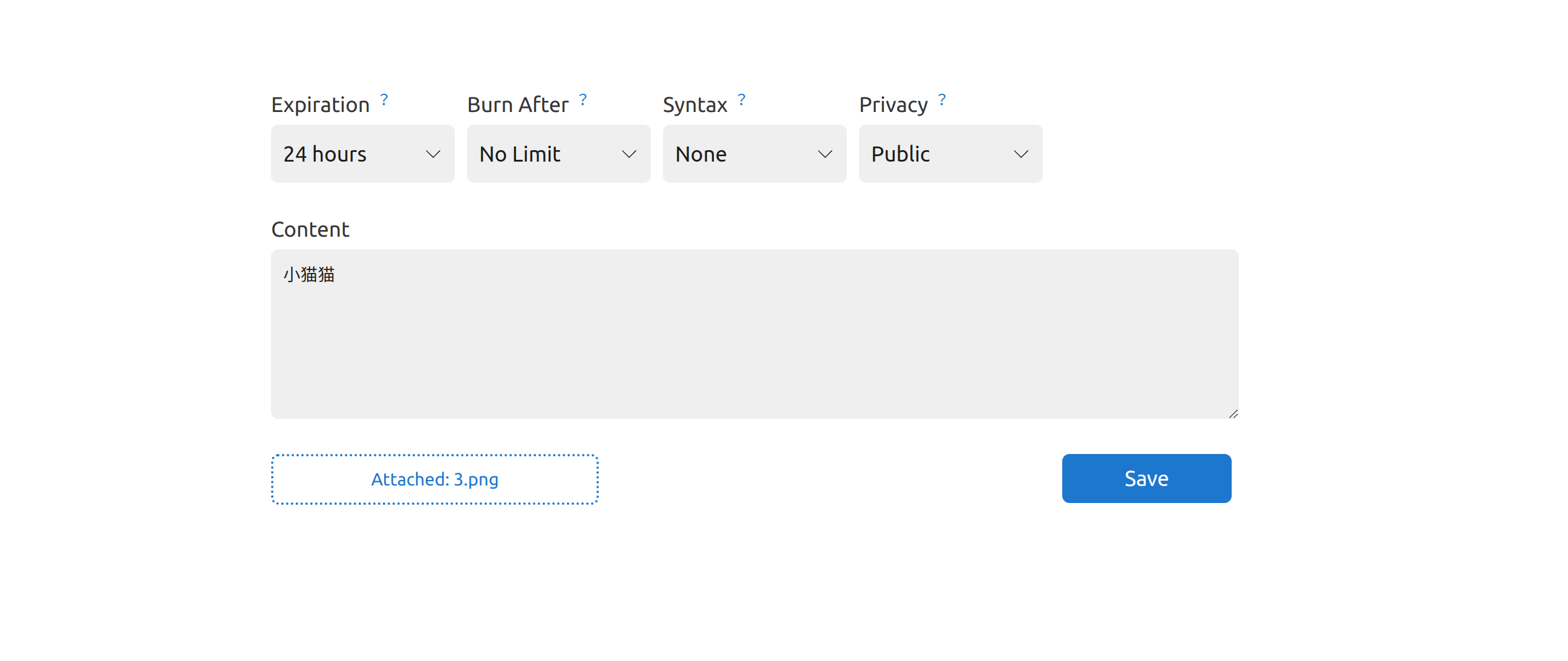

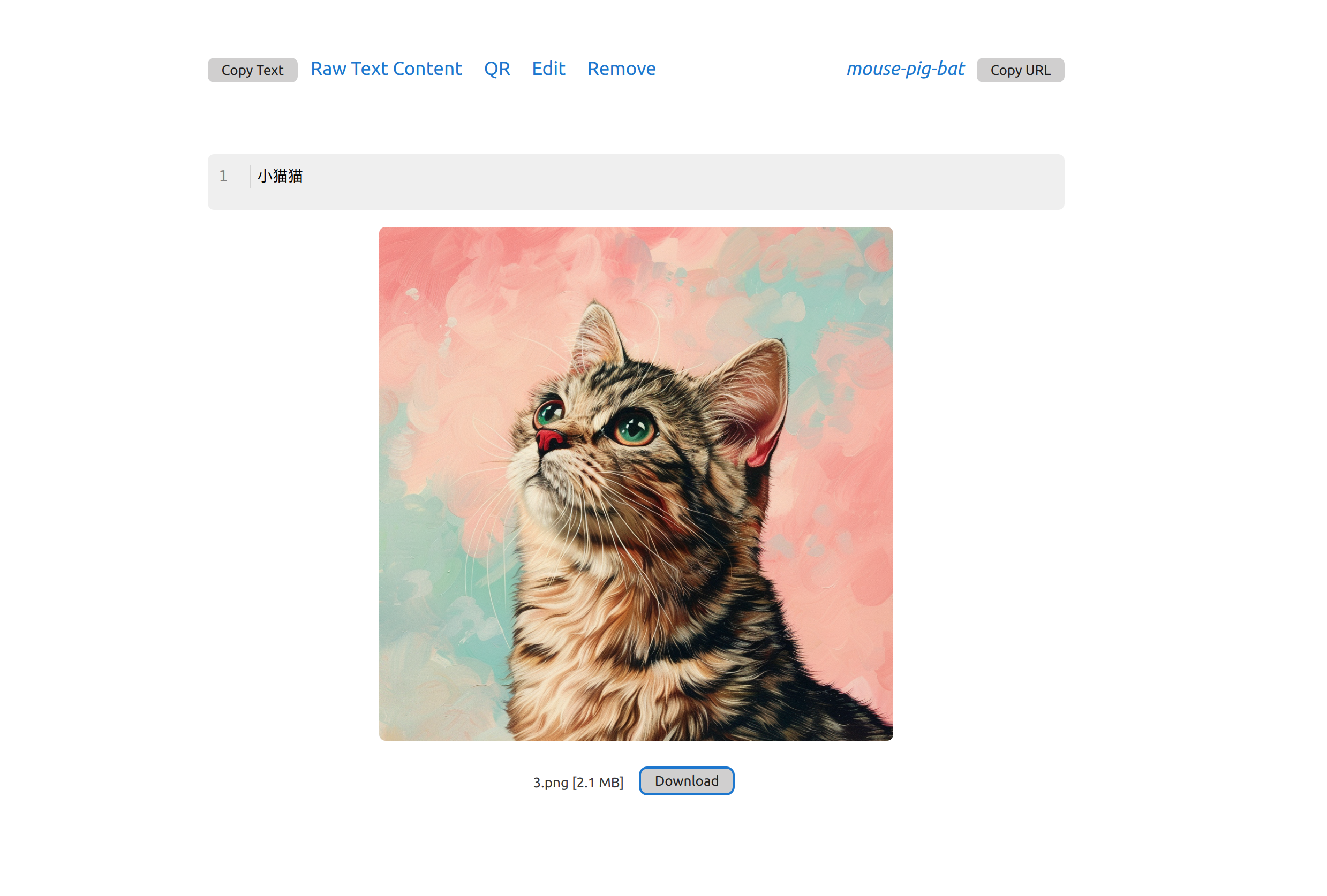

在content里可以输入想要分享的内容,下面的虚线框可点击上传文件,上面的下拉框可以设置分享过期时间和是否阅后即焚等,点击save

点击上面的QR即的弹出二维码,这样手机扫码访问还是很方便的,也可以用MicroBin访问地址拼接生成的字符串或者点击右上角的Copy URL

访问MicroBin的地址http://ip:port/admin就能看到登录界面

更多的参数配置可以参考

https://microbin.eu/docs/installation-and-configuration/configuration/